2023年1月、英国の主要な郵便・宅配便会社であるRoyal Mailが、ロシアの支援を受けたランサムウェア集団LockBitによるランサムウェア攻撃により、すべての国際郵便・小包の配達を停止したことが報道されました。ロイヤルメールのCEOであるサイモン・トンプソンが確認したこの事件は、深刻なサービスの中断を引き起こし、企業や顧客は経済的な影響を感じることとなりました。

続きを読むコラム

重要な脆弱性に対応した新しいAndroidのアップデート

Googleは通常、既知の脆弱性、パッチ、どのような種類のマルウェアに対抗しているのかについて、常に口を閉ざしています。これは、ハッカーや他の悪意ある人たちがまだ見つけていないような重要な脆弱性を告知するのを避けることで、アンドロイドユーザーを守るためでもありますが、アンドロイドユーザーが自分の端末を安全に保つために必要なセキュリティアップデートに常に注意を払っているとは限らないということでもあります。

続きを読むAphroditeTechResultsを削除する方法

奇妙なポップアップや新しいタブが勝手に開いたり、ホームページや検索エンジンが不意に変わったりした場合、あなたのMacはAphroditeTechResultsに感染しているかもしれません。

AphroditeTechResults はアドウェアやブラウザー・ハイジャッカーの一種で、コンピュータに多くの性能低下を与え、更には害を与える可能性もあります。

続きを読む雇用個人情報の盗難とは?

ID窃盗とは、住所、クレジットカード番号、社会保障番号などの個人情報を持ち出し、あなたの名前で詐欺的な取引を行うことで、多くのアメリカ人が既に知っていることです。しかし、個人情報の盗難に遭う可能性はそれだけではありません。実は、運が悪いと、雇用関係のID窃盗の被害者になる可能性もあります。

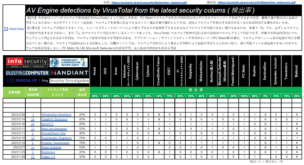

続きを読む主要セキュリティソフトのマルウェア早期検出力調査

PC Matic 法人版は、他社AVエンジンと2層保護が可能です。以下は、PC Matic PROと併用するエンジン選定の参考資料として作成しました。主要なセキュリティコラムよりマルウェア情報を入手し、VirusTotalにて主要AVエンジンによるマルウェアの早期の検出能力を調査している比較表です。

続きを読むLinuxサーバーのセキュリティを確保する方法

Linuxを使用している数百万人のビジネス・オーナーの1人であれば、Linuxサーバーがそのオープンソースの性質上、費用対効果が高く、汎用的で、最高に柔軟であることをは既にご存知でしょう。Linuxはコミュニティの協力と共有リソースを提供し、特に中小企業のオーナーにとって、進取の気性に富んだ起業家の主要な人気選択肢となっています。

しかし、Linuxがオープンソースであるということは、セキュリティ・リスクや脆弱性があるということです。Linuxはオープンソースであるため、セキュリティ上のリスクや脆弱性が存在します。ここでは、Linuxサーバーのセキュリティについて、様々な角度から詳しく見ていきましょう。

続きを読むサイバーセキュリティ「1-10-60ルール」の解説

サイバーセキュリティの侵害に関しては、タイミングがすべてです。デジタル侵害をいち早く検知して解決できれば、企業の信頼と顧客の個人データを安全に守ることができます。サイバー攻撃は日常的に発生しており、すべての脅威や侵害を防ぐことは不可能です。

ですが、サイバーセキュリティの「1-10-60ルール」を実践することで、最新の攻撃に先手を打つことができます。このルールは、包括的で迅速なセキュリティ戦略を考案するための、目標指向のフレームワークを開発するのに役立ちます。

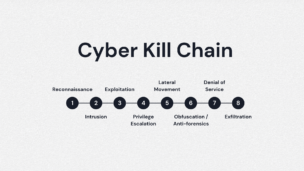

続きを読むサイバーキルチェーンとは?

現代のサイバーセキュリティは、常に進化し、適応していく必要があるプロセスです。マルウェアやその他のデジタル脅威は常に変化し、改善されていくため、サイバーセキュリティへの取り組み、プロセス、技術も改善が必要ですし、特に大規模な企業組織を保護する際には、いくつもの層状のセキュリティアプローチを活用しなければなりません。多くの組織やサイバーセキュリティシステムとその技術は、セキュリティ目標を達成するためにサイバーキルチェーンを活用しています。

個人であれ企業の代表であれ、サイバーキルチェーンとは何か、その仕組み、そしてサイバーセキュリティのアプローチと実践に導入することのメリットを知る必要があります。

続きを読むMITRE ATT&CK フレームワークとは

どの組織にも、高品質で迅速なサイバーセキュリティが必要です。しかし、優れたサイバーセキュリティの実践と成果を達成・維持するためには、MITRE ATT&CKフレームワークのような綿密で包括的なセキュリティフレームワークを活用する必要があります。MITRE ATT&CK フレームワークの詳細、その主旨、およびセキュリティの成果を高めるため、そしてそれを活用する方法について解説します。

続きを読むディープフェイクとは?

人工知能、機械学習、コンピュータープログラミングは、信じられないほど高度になりました。それらは今や、ほぼ正確な現実のシミュレーションを作成することができるようになった。そのような技術の1つがディープフェイクで、その能力と技術の使用による結果から、世界中で急速に人気を集めています。

続きを読む